Найден троян, нацеленный на популярные в России банкоматы

На модерации

Отложенный

Компания «Доктор Веб» сообщила о распространении троянской программы Trojan.Skimer.18. Целью злоумышленников, разработавших это вредоносное приложение, стали банкоматы производства одного из крупнейших мировых производителей. Троянец способен перехватывать и передавать злоумышленникам данные банковских карт, обрабатываемые инфицированным банкоматом, включая хранящуюся на карте информацию и PIN-код.

Trojan.Skimer.18 - не первый троянец, способный инфицировать программное обеспечение банкоматов. Однако он первый банковский троян, ориентированный на устройства, которые, по данным из открытых источников, являются весьма распространенными в России. Название производителя банкоматов, поражаемых Trojan.Skimer.18, в компании не сообщают.

Вредоносная программа, реализованная в виде динамической библиотеки, запускается из инфицированного приложения, после чего выбирает имя файла журнала для хранения похищенной информации о транзакциях.

Запустившись в операционной системе инфицированного банкомата, Trojan.Skimer.18 ожидает авторизации пользователя, после чего считывает и сохраняет в файл журнала Track2 (хранящиеся на карте данные, включающие номер карты (счета), дату окончания срока действия карты, сервисный код и другую важную информацию), а также PIN-код.

Примечательно, что в целях сохранения конфиденциальности разработчики банковского оборудования используют специальную технологию, благодаря которой вводимый пользователем PIN-код передается банкомату в зашифрованном виде, при этом ключ шифрования регулярно обновляется с банковского сервера.

Trojan.Skimer.18 обходит эту защиту, расшифровывая PIN-код средствами ПО банкомата.

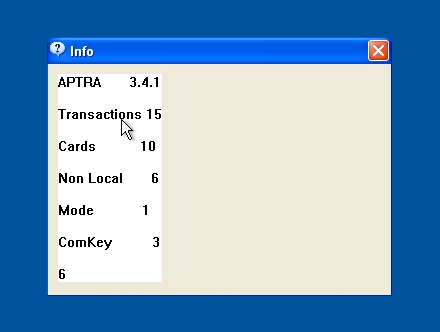

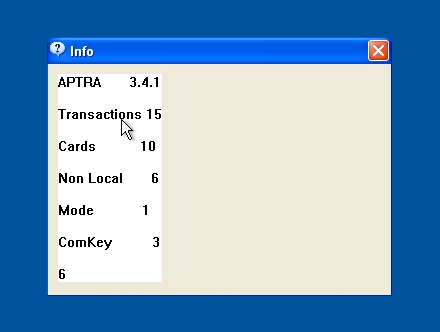

Злоумышленники могут извлечь записи об использованных картах, включая PIN-коды

По команде злоумышленников Trojan.Skimer.18 может «вылечить» инфицированную систему банкомата, вывести на экран статистику по похищенным данным, удалить файл журнала, перезагрузить банкомат, изменить режим своей работы или обновить свою версию (либо только вредоносную библиотеку), запустив соответствующее приложение, которое считывается с чипа мастер-карты. При этом процедуру обновления вирусописатели визуализировали при помощи аппаратных индикаторов считывателя банковской карты и демонстрируемого на дисплее банкомата индикатора процесса.

Похищенные троянцем данные также записываются по команде «оператора» на чип мастер-карты, при этом информация из файла журнала предварительно проходит двухэтапную процедуру сжатия.

«Схожесть данного троянца с другими аналогичными вредоносными программами, предназначенными для заражения банкоматов, позволяет сделать вывод о том, что их авторство принадлежит одному и тому же человеку, - сообщили эксперты компании «Доктор Веб».

Подробнее: http://safe.cnews.ru/news/top/index.shtml?2013/12/17/553745

Комментарии

А вот спистить у нас с Вами подчистую - это нормально

Комментарий удален модератором

Комментарий удален модератором